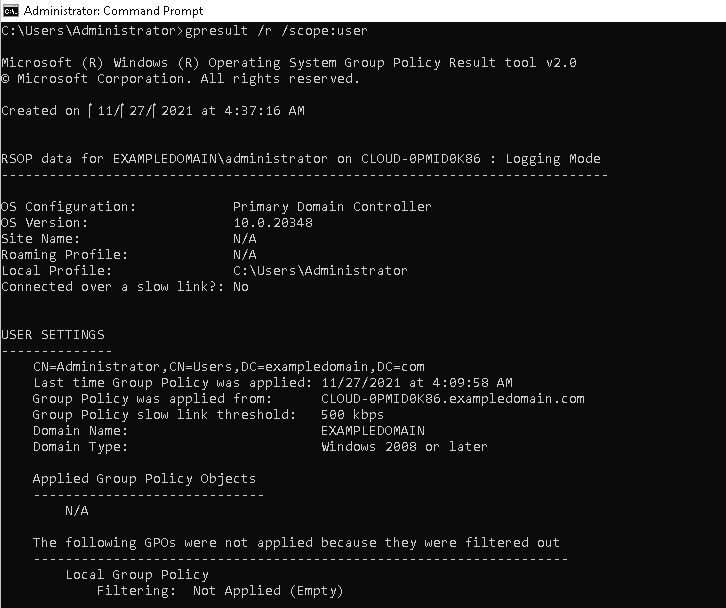

Gpresult /r /scope user

Jeżeli więcej niż jeden interfejs sieciowy korzysta z protokołu ARP, to wyświetlane są wpisy dla każdej tabeli protokołu ARP. Adres fizyczny jest reprezentowany przez 6 szesnastkowych bajtów oddzielonych znakami łącznika.

Przed rozpoczęciem testu pod kątem problemów z zasadami należy upewnić się, że nie ma niezastosowanych zasad, które wpływałyby na wyniki. Poniższa lista pokazuje przykłady przełączników dostępnych w przypadku polecenia gpresult:. Pomija zasady komputera. Konsola zarządzania zasadami grupy zawiera kreator wyników zasad grupy, znany także jako wynikowy zestaw zasad. Uzyskaj dostęp do kreatora wyników zasad grupy, klikając przycisk Start, a następnie uruchom, a następnie wpisując gpmc. Po otwarciu konsoli w dolnej części ekranu zostanie wyświetlona karta wyników zasad grupy. Dodatkowa dokumentacja wynikowego zestawu zasad jest dostępna w witrynie internetowej Microsoft TechNet.

Gpresult /r /scope user

Przejdź na przeglądarkę Microsoft Edge, aby korzystać z najnowszych funkcji, aktualizacji zabezpieczeń i pomocy technicznej. After you confirm that network traffic is being correctly protected by using IPsec, you can change the rules for the domain isolation and encryption zones to require, instead of request, authentication. Do not change the rules for the boundary zone; they must stay in request mode so that computers in the boundary zone can continue to accept connections from computers that are not part of the isolated domain. To complete these procedures, you must be a member of the Domain Administrators group, or otherwise be delegated permissions to modify the GPOs. In the Requirements section, change Authenticated mode to Require inbound and request outbound , and then click OK. The next time each computer refreshes its Group Policy, it will receive the updated GPO and apply the modified rule. To force an immediate refresh, Start a Command Prompt as an Administrator and run the following command:. To verify that the modified GPO is correctly applied to the client computers, you can run one of the following commands:. Examine the command output for the list of GPOs that are applied to the computer, and make sure that the list contains the GPOs you expect to see on that computer. Przejdź do głównej zawartości. Ta przeglądarka nie jest już obsługiwana. Spis treści Wyjdź z trybu koncentracji uwagi. Spis treści.

Usługi AD RMS umożliwiają użytkownikom i administratorom przypisywanie uprawnień dostępu do dokumentów, skoroszytów i prezentacji przy użyciu zasad usługi IRM.

Zasady grup poprawnie zastosowane pozwalają nam na skonfigurowanie tak środowiska domenowego w taki sposób, aby wszyscy użytkownicy mieli wystarczające prawa do codziennej pracy. System Windows daje nam możliwość stworzenia wygodnego raportu, w którym będziemy zobaczyć wszystkie stworzone przez nas zasady grup. Logujemy się jako użytkownik z uprawnieniami administratora, uruchamiamy cmd i wpisujemy do niego polecenia, które odświeży nam zasady grup na lokalnej maszynie gpupdate. Jest to bardzo wygodne, ponieważ możemy sprawdzić jakie rezultaty nasze zmiany wprowadzą do systemu. W AD tworzymy nowego użytkownika, np. Jan Kowalski.

Troubleshooting permission issue can be difficult, especially when privileges need to be compared with working user's ones. However, some switches can be used to obtain group policy information for a different user or computer. Do not use backslashes. The default is the local computer. The default is the permissions of the current logged-on user on the computer that issues the command. Please note that this document is a translation from English, and may have been machine-translated. It is possible that updates have been made to the original version after this document was translated and published. Veritas does not guarantee the accuracy regarding the completeness of the translation. You may also refer to the English Version of this knowledge base article for up-to-date information.

Gpresult /r /scope user

Group Policy also works as a security tool and enforces security policies for users and devices, collectively referred to as Group Policy Objects GPOs in the Active Directory environment. The main purpose of defining security policies is to keep you safe from insider threats and external attacks. Instead of investing more heavily in an organization's IT infrastructure, the network administrators should use Group Policy Management. The group policies can save you from choosing an overly simple password to protect against cybercrime, authorize access to only the users who need sensitive files, force security patches installations, etc. However, at times, there are many security loopholes. Group Policy Objects can address a few of them and help defend your system against any insider threat or an external attack. For example, to view the applied group policy setting of the administrator user, run the following command:.

Dexona tablet price in india

Jest to rola serwera Hosted Guardian Service HGS , która zapewnia usługi zaświadczania i ochrony kluczy, które umożliwiają chronionym hostom uruchamianie chronionych maszyn wirtualnych. Wraz z usługami aktywacji zbiorczej można zainstalować i skonfigurować usługę zarządzania kluczami KMS i aktywację Active Directory. Proces ten jest niewidoczny dla aplikacji, ponieważ wbudowany w system Windows podsystem TCP automatycznie identyfikuje komunikaty i kieruje je do odpowiednich obiektów w kodzie aplikacji. Na przykład Usługi domenowe Active Directory zawierają bazę danych do przechowywania nazw i relacji hierarchicznych wszystkich komputerów w sieci. Nie można zablokować ustawień na poziomie domeny, które definiują zasady haseł i zasady konta. Otworzy się Edytor lokalnych zasad grupy. Używać do pilot wiele serwerów plików z jednego okna. Ten artykuł mógł zostać automatycznie przetłumaczony. Przed opracowaniem serwera gniazd należy utworzyć serwer strategii, który będzie informował program Silverlight, którzy klienci mogą łączyć się z serwerem gniazd. Uwaga: włączenie tej flagi zwiększa wydajność. Rola ta ma na celu tworzenie urzędów certyfikacji i powiązanych usług ról, które umożliwiają wydawanie certyfikatów i zarządzanie nimi dla różnych aplikacji. Tworzenie aplikacji Web-App-Dev — zestaw usług i narzędzi do tworzenia i hostingu aplikacji internetowych, czyli technologii tworzenia stron internetowych: ASP Web-ASP to środowisko do obsługi i rozwoju witryn internetowych i aplikacji internetowych wykorzystujących technologię ASP.

By Victor Ashiedu. Published June 20,

Aby włączyć, uruchom Menedżera licencjonowania usług pulpitu zdalnego. Obiekt PolicyConnection przechowuje odniesienie do danych pliku polityki. Obsługuje wszystkie formaty dzienników wydajności, w tym dzienniki skompresowane systemu Windows NT 4. Usługi drukowania i dokumentów umożliwiają centralizację zadań serwera druku i drukarek sieciowych. Służy do tworzenia scentralizowanych, niezależnych od oprogramowania i sprzętu podsystemów dyskowych iSCSI w sieciach pamięci masowej SAN. Cześć , znamy się! Jest to rola serwera, której można używać do udostępniania plików i folderów, zarządzania udziałami i kontrolowania ich, replikowania plików, zapewniania szybkiego wyszukiwania plików i zapewniania dostępu do komputerów klienckich z systemem UNIX. Jeśli nie zostanie określony, swój zegar ponownie zsynchronizuje komputer lokalny. Podczas próby uruchomienia powłoki zarządzania programu Exchange EMS zostanie wyświetlony komunikat o błędzie w następujący sposób:. To force an immediate refresh, Start a Command Prompt as an Administrator and run the following command:. Parametr pętli zwrotnej ma 2 tryby:.

Certainly. So happens. Let's discuss this question. Here or in PM.

Excuse, that I interrupt you, I too would like to express the opinion.

Bravo, excellent phrase and is duly